por Portnet Tecnologia | Segurança em TI

À medida que as empresas avançam em suas estratégias de transformação digital para extrair o máximo de valor dos dados e dar maior agilidade aos processos, crescem também os riscos à segurança da informação. E, reduzir a dependência tecnológica não é uma opção. As empresas precisam adotar soluções eficazes para mitigar os ataques cibernéticos com eficiência.

O FortiGate é um firewall que oferece inteligência em segurança contra ameaças digitais de alto desempenho. Trata-se um appliance com conceito Unified Threat Management (UTM) ou seja, consiste em uma solução com diversos recursos de segurança inclusos para uma proteção mais ampla das redes corporativas. Também faz uso de inteligência contínua para detectar e impedir ataques, sejam eles conhecidos ou não.

O FortiGate possui 3 principais recursos. Vamos conhecer melhor cada um deles:

1. Application control

Esse recurso permite que você esteja seguro ao baixar e utilizar qualquer aplicativo disponível na internet como, por exemplo: Facebook, Skype, Twitter e outros.

Com o uso do FortiGate, os aplicativos são analisados, detectados e controlados, independentemente das portas de protocolos utilizadas.

2. Proteção integrada

Por meio do FortiGate, a sua empresa terá proteção de firewall integrada a outros recursos essenciais de segurança.

Você conseguirá usar tranquilamente a rede privada virtual (VPN), antivírus, filtragem web, prevenção de intrusão, antispam, traffic shaping, controle de aplicações, suporte a VoIP e otimização em WAN.

3. Antispam

Se as mensagens de spam são uma preocupação constante para você, com o FortiGate você não precisará mais perder tempo pensando nisso.

Comunicações via web com anexos maliciosos serão identificados, marcados e excluídos.

Como implantar o FortiGate na sua empresa?

A Portnet Tecnologia é parceira da Fortinet, empresa que desenvolve o FortiGate. Nossos especialistas contam com a expertise necessária para fazer a implementação de forma rápida, eficiente e auxiliar a sua empresa durante todo o ciclo de vida da solução.

A segurança da sua empresa é fator essencial para garantir o sucesso das suas vendas. Sem uma sistema adequado, você está suscetível a ataques e ameaças de indivíduos mal-intencionados que podem acabar com o seu banco de dados em instantes.

Tem dúvidas? Compartilhe-as com o time da Portnet Tecnologia. Entre em contato e agende uma conversa com os nossos especialistas!

por Portnet Tecnologia | Segurança em TI

Sua empresa utiliza firewall? Como você protege as fronteiras da sua rede? A proteção do perímetro da rede é importante? Vamos rever alguns conceitos para auxiliar nessas questões.

Firewall

O firewall é um dispositivo de segurança que controla o fluxo de dados em rede. Com ele é possível filtrar o tráfego, configurando o que deve passar e o que deve ser descartado. Pode ser instalado entre duas redes distintas, entre dois segmentos de uma mesma rede ou mesmo em um equipamento final conectado à rede.

A origem do termo firewall explica bem o seu conceito. A palavra surgiu no século XVII para identificar um tipo de parede, utilizada em construção civil, cujo material impedia a propagação do fogo. Essas paredes corta-fogo, ou firewalls, eram utilizadas para aumentar a segurança das construções, impedindo que um eventual incêndio fosse propagado para outras partes do prédio.

Quando configurado corretamente em uma rede de computadores, o firewall funciona como uma camada adicional de proteção contra ataques externos e aumenta a segurança da rede, equipamentos, sistemas e informações da empresa. Normalmente o firewall é uma das principais defesas no perímetro de uma rede privada, sendo um componente essencial na proteção contra tráfego indesejado e tentativas de invasão.

No Firewall IP, a estrutura mais tradicional permite a criação de regras para bloqueio ou liberação de pacotes com base em características como protocolos (TCP, UDP, ICMP etc.), serviços (HTTP, HTTPS, IMAP, SMTP etc.), portas (individuais, listas ou faixas de portas) e endereços IP de origem e destino do tráfego, incluindo endereços de hosts, redes e faixas de endereços. É possível configurar cada regra para geração de log, caso desejado, de forma a manter um registro de todas conexões bloqueadas e/ou liberadas.

Perímetro da rede

A internet é um ambiente com fronteiras não muito explícitas. Você é responsável por compreender o perímetro da sua rede privada e protegê-lo. Se a sua rede possui recursos que necessitam ser acessados externamente, é preciso controlar com exatidão o que pode ser acessado, e a partir de que origem.

O perímetro separa redes com diferentes níveis de confiança, como, por exemplo, rede interna privada (confiável) e rede externa internet (não confiável). Também pode separar redes com diferentes funções, grupos de usuários ou outros critérios.

O firewall, sendo um mecanismo de proteção do perímetro, é posicionado em sua borda: controlando o tráfego que passa através do firewall, estaremos controlando o que entra e sai do perímetro protegido.

Por que proteger o perímetro da rede?

É desnecessário afirmar que as redes, equipamentos, sistemas e informações da empresa precisam ser protegidos adequadamente para redução de riscos e manutenção da competitividade e continuidade do negócio. A proteção pode (e deve) ser feita em cada equipamento e cada sistema, em todos os níveis em que isso for viável.

A escalabilidade da proteção individual de todos equipamentos e sistemas da rede, envolvendo protocolos, serviços, portas e endereços, é que é o problema. Em uma rede com 5 equipamentos, nem tanto. Porém, em uma rede com 20 equipamentos, já começa a ser um desafio.

Computadores desktop, notebooks, servidores, storage NAS, smartphones Android, iPhones, TVs, câmeras de vigilância – você tem certeza de que todos esses equipamentos estão 100% isentos de vulnerabilidades e fechados contra invasão ou abuso? Isso não seria possível. E esse é um dos principais motivos que fazem da proteção do perímetro da rede uma medida de segurança bastante relevante.

Atualmente, proteger os equipamentos conectados à rede é tão essencial quanto buscar a proteção das informações empresariais. Para proteger as informações empresariais é necessário, entre outras coisas, proteger os equipamentos e sistemas que armazenam e processam essas informações.

Os equipamentos ligados à rede, seus sistemas operacionais, navegadores de internet e outros componentes de software possuem vulnerabilidades. Muitas já corrigidas, muitas a serem desvendadas, exploradas e abusadas, de forma cada vez mais rápida, antes mesmo que o desenvolvedor ou fabricante elabore e distribua a respectiva correção.

O firewall de perímetro evita que o tráfego externo indesejado atravesse a borda da rede e acesse sistemas e equipamentos da rede interna, potencialmente vulneráveis, o que caracterizaria uma invasão. Da mesma forma, impede que conexões originadas internamente acessem recursos externos proibidos, dependendo das configurações implementadas.

Ainda que boa parte do trabalho e das informações empresariais estejam atualmente na nuvem – normalmente em ambientes protegidos – é necessário proteger também os equipamentos que acessam tais informações. Enquanto os dispositivos utilizados no acesso estiverem dentro do perímetro da rede privada da empresa, protegê-los é uma responsabilidade da empresa em sua gestão de TI. Um firewall para proteção das fronteiras da rede é um recurso que normalmente oferece uma valiosa camada adicional de proteção.

Soluções de Firewall

Atualmente as principais soluções de firewall de rede oferecem recursos complementares que vão além do filtro de pacotes que é o Firewall IP em si. São oferecidas funcionalidades como balanceamento de carga (para utilizar vários links de internet), conexões VPN (para acesso remoto seguro à rede da empresa) e webfilter, ou filtro web, para controlar de modo mais preciso quais sites são permitidos e quais sites são bloqueados, por medidas de segurança e produtividade.

Conclusão

Sim, sua rede precisa da proteção de um firewall na fronteira com outras redes não confiáveis, como, por exemplo, a Internet.

A não ser que: nessa rede não existam equipamentos; ou que estes equipamentos e seus sistemas sejam permanentemente isentos de vulnerabilidades (tanto as antigas quanto aquelas ainda não descobertas); e nessa rede circulem somente informações cuja perda ou publicação sejam irrelevantes – nesse caso, não precisa de firewall.

Portanto, entende-se que normalmente é importante contar com a proteção de um firewall, devidamente configurado, na sua rede.

Para a implementação de um novo firewall na rede, de forma precisa e efetiva, com menos transtornos e menos complicações, busque entender qual solução é mais adequada para seu porte e perfil de empresa. Recursos como políticas de configurações predefinidas, modelos de regras de firewall, gerenciamento via painel em nuvem e suporte técnico permanente, que são oferecidos por algumas soluções, podem fazer muita diferença na implantação e operação da solução com segurança e confiabilidade.

Fonte: profissionaisti.com.br

por Portnet Tecnologia | Segurança em TI

No mundo hiperconectado de hoje, as comunicações baseadas em e-mail não são apenas comuns, elas se tornaram uma peça fundamental para efetivamente conduzir negócios, com o volume total de e-mails enviados por dia projetados para aumentar em pelo menos 5% a cada ano. Dada a natureza universal das comunicações por e-mail, eles são e continuarão a ser um vetor popular para uma variedade de ameaças.

O uso do e-mail continua a crescer

Independentemente da proliferação de texto e mídia social, a comunicação por e-mail ainda cresce com força. De acordo com um estudo recente conduzido pelo Radicati Group, o volume total de e-mails enviados e recebidos no mundo atingiu 205 bilhões por dia, com este volume projetado para aumentar em pelo menos 5% a cada ano. E esse fato não é desconhecido para os hackers que estão constantemente buscando oportunidades para explorar as organizações.

Ameaças por email que as organizações enfrentam hoje em dia

Os e-mails oferecem aos hackers um veículo para distribuir uma série de vulnerabilidades para uma organização. Algumas das ameaças mais comuns, oriundas dos e-mails, são:

• Malware – e-mails são um dos principais mecanismos de fornecimento para distribuir malwares conhecidos e desconhecidos, que normalmente são incorporados em anexos de e-mail na esperança de que o anexo seja aberto ou baixado em um computador ou rede, permitindo que os hackers obtenham acesso aos recursos, roubem dado ou invadam sistemas.

• Ransomware – uma variante especialmente prejudicial de malware é o ransomware. Assim que um anexo de um e-mail é ativado, o código se integra na rede e o ransomware geralmente criptografa ou bloqueia arquivos e sistemas críticos. Os hackers então coagem a organização a pagar uma taxa de extorsão para que os arquivos ou sistemas não sejam ou desbloqueados.

• Phishing – esta tática comum entre os hackers utiliza e-mails com links integrados para invadir sites. Quando os usuários inocentes visitam esses sites, eles recebem a solicitação para inserir PII (Personably Identifiable Information, ou Informações Pessoais Identificáveis) que, por sua vez, são usadas para roubar identidades, comprometer dados corporativos ou acessar outros sistemas críticos.

• Spear Phishing/Whaling – nesta modalidade de phishing, os principais profissionais de TI/rede ou os executivos da empresa são afetados ao utilizarem e-mails maliciosos que parecem vir de uma fonte confiável, em esforços para obter acesso aos sistemas e dados internos.

• Comprometimento de e-mail corporativo/Fraude de CEO/E-mail impostor – nos últimos dois anos, os esquemas de Comprometimento de e-mail empresarial (BEC) causaram pelo menos US$ 3,1 bilhões em perdas totais a aproximadamente 22.000 empresas em todo o mundo, de acordo com os dados mais recentes do FBI1. O FBI define o Comprometimento de e-mail corporativo como um esquema de e-mail sofisticado que visa as empresas que trabalham com parceiros estrangeiros que realizam regularmente pagamentos de transferência bancária.

• Spam – os e-mails são usados para distribuir spam ou mensagens não solicitadas, que podem obstruir caixas de entrada e recursos de rede, diminuir a produtividade das empresas e aumentar os custos operacionais.

• Sequestro de e-mails enviados – as corporações também estão sujeitas a políticas corporativas e regulamentações governamentais, que mantêm as empresas responsáveis por seus e-mails de saída e assegurando que protejam a PII de seus clientes. Os ataques de zumbis e sequestro de IP podem disseminar a PII de clientes, arruinando a reputação de um negócio.

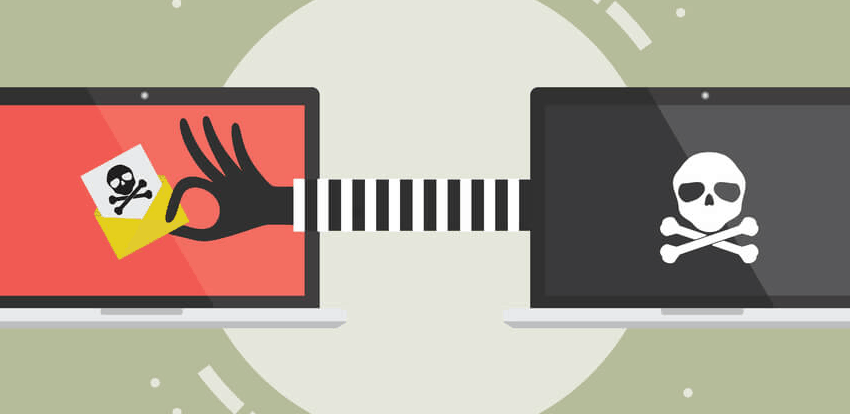

A anatomia de um ataque por e-mail:

• Um CFO recebe um e-mail de um Diretor Executivo autorizando uma transferência emergencial de fundos.

Mas, na verdade, o e-mail foi enviado por um cibercriminoso;

• Um funcionário com direitos administrativos aos principais sistemas recebe um e-mail urgente da

equipe de TI para atualizar sua senha de rede. E acaba por divulgar a sua senha para cibercriminosos:

• Um funcionário recebe um e-mail para ler um anexo importante sobre seu fornecedor de benefícios. Ao abrir

o anexo, o malware de Trojan escondido é inadvertidamente ativado.

As comunicações por e-mail são essenciais para as organizações de hoje, algo de que os hackers estão conscientes. Dadas as ameaças complexas e maduras de hoje, é plausível que as organizações implantem uma solução de segurança multicamadas que inclua a proteção de e-mail dedicada e de ponta. Para combater com eficácia as ameaças emergentes de hoje, as organizações são devidamente aconselhadas a implementar uma solução de gerenciamento de segurança de e-mail de próxima geração que forneça uma proteção de e-mail fundamental.

Para saber mais sobre as formas de proteger os e-mails de sua organização, fale com os especialistas Portnet!

Fonte: © 2017 SonicWall Inc.